Sie möchten den gematik Authenticator zur Nutzung einer Fachanwendung, wie beispielsweise das Organspenderegister oder DEMIS, einrichten, erhalten jedoch Fehlermeldungen oder stoßen auf andere Probleme?

Auf unserer FAQ Seite haben Sie keine passende Antwort gefunden?

Dann versuchen wir es auf dieser Übersicht mit einer ausführlicheren Dokumentation der uns bekannten Fehlerbilder samt Lösungsvorschlägen.

Um die Suche zu vereinfachen, stellen wir in diesem Bereich auch nach Möglichkeit Screenshots der beschriebenen Fehlerbilder zur Verfügung.

Sie werden auch hier nicht fündig? Dann nutzen Sie gerne unsere übergreifende Suche:

Installationshinweise und Allgemeines

Frage: Woher kann ich die aktuellste Version des gematik Authenticators beziehen?

Antwort:

Die aktuellste Version des gematik Authenticators können Sie über unser öffentlich zugängliches GitHub Repository beziehen. [ Klick hier ( GitHub Repository des gematik Authenticators ) ]

Frage: Was muss bei einer Installation beachtet werden?

Anwort:

Bitte führen Sie die Installation mit Administratorrechten aus, denn nur so kann eine erfolgreiche Installation garantiert werden. Starten Sie den Authenticator initial ebenfalls mit Administratorrechten, sodass die Software zu Beginn erfolgreich Firewallregeln setzen kann.

Frage: Wo finde ich ein ausführliches Handbuch zur Installation und Konfiguration des gematik Authenticators?

Antwort:

Ein ausführliches Handbuch sowie Übersichtsseiten für unterschiedliche Installationsszenarien stellen wir auf einer seperaten Seite zur Verfügung. Das Handbuch finden Sie hier: [ Klicke hier ( Handbuch des gematik Authenticators ) ]

Frage: Warum öffnet sich plötzlich ein anderer Browser, als der von mir verwendete?

Antwort:

Stellen Sie sicher, dass der von Ihnen verwendete Browser dem im System hinterlegten default-Browser entspricht. Hintergrund ist, dass der Authenticator den im System hinterlegten default-Browser für die sichere Anmeldung verwendet.

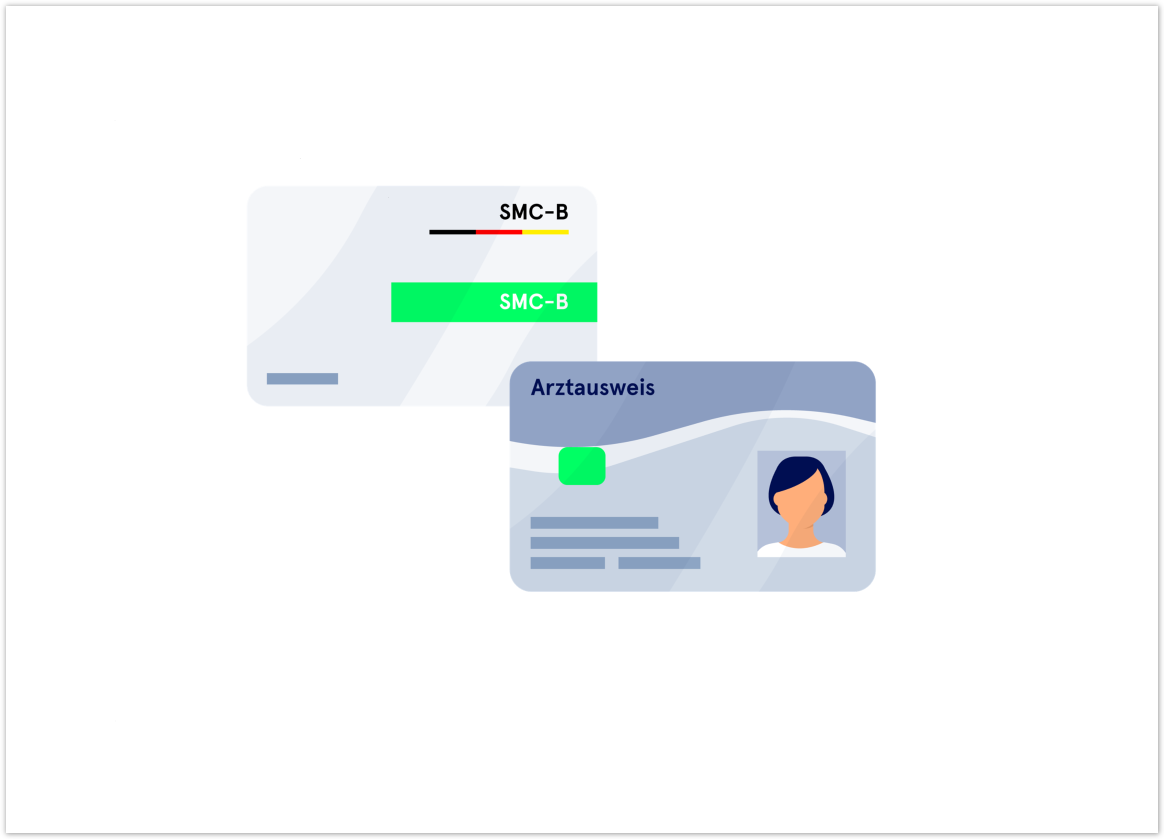

Frage: Welche Karten unterstützt der Authenticator und wie wird entschieden, welche genutzt werden soll?

Antwort:

Der Authenticator unterstützt grundsätzlich die Authentifizierung mit HBA- sowie SMC-B-Karten.

Allerdings entscheidet nicht der Authenticator, welche Karte gesteckt werden soll, sondern die genutzte Fachanwendung selbst. Die Fachanwendung gibt grundsätzlich immer vor, welche Karte für den Authentifizierungsprozess mittels Authenticator gesteckt werden soll.

Bei Fragen hierzu wenden Sie sich bitte an den Support der jeweiligen Fachanwendung.

Frage: Welche IDP-Dienste muss der Authenticator erreichen (TI/Internet)?

Antwort:

Der Authenticator kommuniziert mit dem IDP-Dienst je nach Anwendung über die TI und über das Internet:

- IDP-Dienst TI-Endpunkt: https://idp.zentral.idp.splitdns.ti-dienste.de/

- IDP-Dienst Internet-Endpunkt: https://idp.app.ti-dienste.de/

Die Entscheidung, welcher Endpunkt genutzt wird, obliegt der Fachanwendung und nicht dem Authenticator!

Für eine manuelle Erreichbarkeitsprüfung kann das Discovery-Document heruntergeladen werden:

https://idp.app.ti-dienste.de/.well-known/openid-configurationcurl -v https://idp.app.ti-dienste.de/.well-known/openid-configuration

Frage: Welche Fachanwendungen können bereits mit dem Authenticator genutzt werden?

Antwort:

Derzeit können folgende Fachanwendungen mit dem gematik Authenticator genutzt werden:

- das ZVR (zentrale Vorsorge-Register): https://zvr-ae.bnotk.de/

- das OGR (Organspende-Register): https://ekh.organspende-register.de

- das DEMIS Meldeportal

- das Implantateregister IRMA

- der TI-Score

Frage: Welche Firewall-Freischaltungen sind für die Nutzung des Authenticators notwendig?

Antwort:

siehe dazu nachfolgende Tabelle:

| Beschreibung | Quelle/Source | Ziel/Destination | Port | Protokoll |

|---|---|---|---|---|

| Verbindung zum IDP via Internet | Lokaler Client/Workstation (localhost) | idp.app.ti-dienste.de | 443 | https |

| Verbindung zum IDP via TI Endpunkt | Lokaler Client/Workstation (localhost) | idp.zentral.idp.splitdns.ti-dienste.de | 443 | https |

Verbindung zu WANDA Applikationen Bsp.: Zentrales Vorsorgerister | Lokaler Client/Workstation (localhost) Bsp.: Lokaler Client/Workstation (localhost) | X.X.X.X / 15 Bsp.: https://zvr-ae.bnotk.de/ | 443 Bsp.: 443 | https Bsp.: https |

| Auto-Updatefunktion | Lokaler Client/Workstation (localhost) | https://github.com/gematik/app-Authenticator | 443 | https |

| Konnektor | Lokaler Client/Workstation (localhost) | internes Netzwerk | 443 | https |

| Kartenterminal | Lokaler Client/Workstation (localhost) | internes Netzwerk | 443 | https |

Frage: Wie sieht die aktuelle Ablaufkette für die Authentisierung gegenüber einer Fachanwendung mittels Authenticator aus?

Antwort:

- Über einen Anmeldeprozess innerhalb der Web-Anwendung wird der Authenticator gestartet, um für den Nutzer den Anmeldeprozess durchzuführen.

- Die Anfrage in der Fachanwendung löst den Authentifizierungsprozess aus.

- Je nachdem, ob die Anmeldung über HBA und/oder SMC-B erfolgt, wird via Konnektor ein entsprechendes Zertifikat abgefragt.

- Prüfung, ob die entsprechende Karte gesteckt ist. Falls nicht, wird aufgefordert, die Karte zu stecken.

- Der Nutzer muss eine PIN eingeben, die ihm eindeutig zugeordnet ist.

- Daraufhin erfolgt eine Überprüfung durch einen externen Identitätsdienst.

- Ist die Überprüfung erfolgreich, kehrt der Nutzer in die Fachanwendung zurück und kann darin arbeiten.

Unterstützung bei der Konfiguration des gematik Authenicators

Secunet Konnektor

Ich habe eine Secunet Konnektor und möchte den gematik Authenticator konfigurieren.

Wo finde ich die ganzen Informationen?

Hilfestellung:

Um Ihnen die Konfiguration zu erleichtern, haben wir ein Video-Tutorial erstellt.

Klicken Sie dazu einfach auf das obige Bild

oder [ Klicke hier ( Video-Tutorial Secunet Konnektor ) ] .

KoCo-Box Konnektor

Ich habe einen Koco-Box Konnektor und möchte den gematik Authenticator konfigurieren.

Wo finde ich die ganzen Informationen?

Hilfestellung:

Um Ihnen die Konfiguration zu erleichtern, haben wir ein Video-Tutorial erstellt.

Klicken Sie dazu einfach auf das obige Bild

oder [ Klicke hier ( Video-Tutorial KoCo Box Konnektor ) ].

Rise Konnektor

Ich habe einen Rise Konnektor und möchte den gematik Authenticator konfigurieren.

Wo finde ich die ganzen Informationen?

Hilfestellung:

Um Ihnen die Konfiguration zu erleichtern, haben wir ein Video-Tutorial erstellt.

Klicken Sie dazu einfach auf das obige Bild

oder [ Klicke hier ( Video-Tutorial Rise Konnektor ) ].

Default - Konfiguration (Fachanwendung DEMIS)

Ich möchte das DEMIS Meldeportal und eine vereinfachte Konfiguration des gematik Authenticators nutzen.

Achtung: Nicht für andere Fachanwendungen geeignet!

Hilfestellung:

Eine ausführliche Beschreibung finden Sie in unserer Dokumentation. [ Klicke hier ( Dokumentation Default-Konfiguration ) ]

Um Ihnen die Konfiguration zu erleichtern, haben wir zusätzlich ein Video-Tutorial erstellt, welches in der Dokumentation ebenfalls hinterlegt ist.

Fehlermeldungen innerhalb des Funktionstests des gematik Authenticators

Problembeschreibung: Der Funktionstest des gematik Authenticators zeigt an, dass er keine Verbindung zum Konnektor aufbauen kann.

Wie solche Meldungen aussehen, können sie den Bildern unten entnehmen.

Lösungvorschläge:

Stellen Sie bitte sicher, dass Sie die korrekte Host- und Port-Adresse konfiguriert haben.

- Der Port ist standardmäßig 443 (HTTPS)

Prüfen Sie unter "TLS-Authentisierung" folgendes:

- Bei Auswahl von "Zertifikat PEM-Format": Prüfen Sie bitte, ob die PEM-Dateien im richtigen

Format sind. [ Klicke hier ( Dokumentation Umwandlung einer P12-Datei ) ]

- Bei Auswahl von "Zertifikat P12-Datei (RSA only)": Prüfen Sie bitte, ob die Datei im korrekten RSA

Format ist

- Bei Auswahl von "Benutzername/Passwort": Prüfen Sie bitte, ob die eingegebenen Daten korrekt sind.

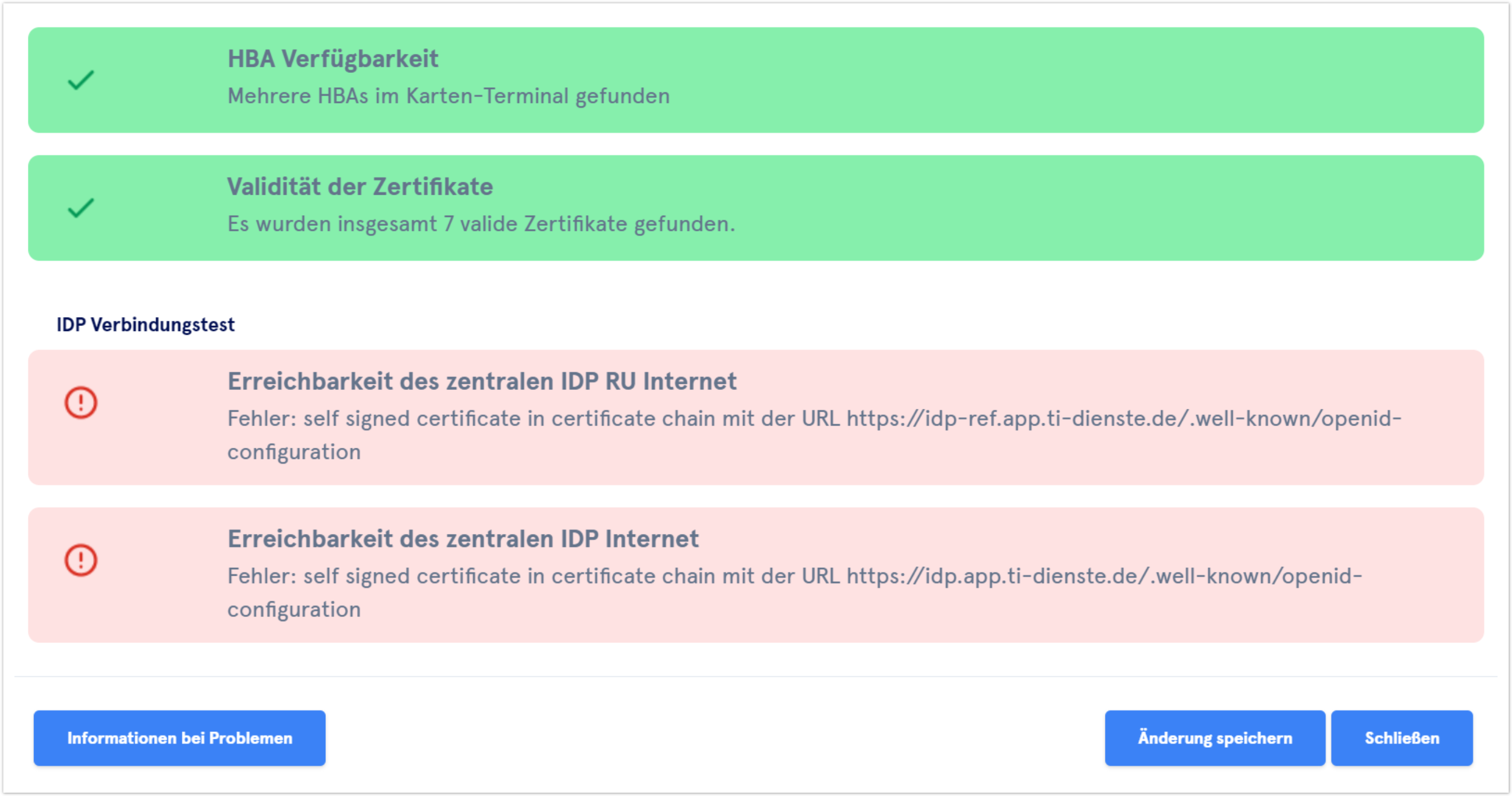

Problembeschreibung: Der Funktionstest zeigt für den IDP-Verbindungstest die Meldung "Fehler: self signed certificate in certificate chain"

Stichwort: SELF_SIGNED_CERT_IN_CHAIN

Problembeschreibung: Mit einer KoCoBox werden im Funktionstest fehlerhafte bzw. abgelaufene Zertifikate angezeigt. (In den Firewall-Protokollen werden keine Fehler angezeigt.)

Fehler: unable to verify the first certificate

Mögliche Ursache:

Es könnte auf dem Weg zum IDP (Identity Provider) einen HTTPS‑Proxy oder eine Firewall geben, der/die TLS/SSL‑Verbindungen abfängt oder modifiziert.

Innerhalb des Unternehmensnetzes könnten lokale Zertifikate (z. B. von Sicherheitseinrichtungen wie Sophos) eingesetzt werden, die nicht automatisch vom Authenticator vertraut werden.

Lösungshinweise:

Prüfen, ob ein Proxy oder eine Firewall in der Verbindung zum IDP aktiv ist

Ermitteln Sie, ob der Netzwerkverkehr zum Identity Provider (IDP) durch einen HTTPS‑Proxy oder eine Firewall geleitet wird.

Prüfen Sie die Netzwerkkonfiguration oder Firewall‑/Proxy Regeln Ihres Netzwerks. Eventuell gibt es Proxy‑Logs oder Konfigurationsrichtlinien, die zeigen, ob SSL/TLS‑Verbindungen abgefangen werden.

Nach lokalen internen Zertifikaten suchen

Finden Sie heraus, ob in Ihrer Organisation interne Stamm‑CA‑Zertifikate oder Zertifikate einer Security Appliance (z. B. Sophos, etc.) eingesetzt werden.

Speicherort der Zertifikate beachten

Damit der Authenticator dem Proxy / der Firewall vertrauen kann wie der Browser, muss das öffentliche Server‑Zertifikat des Proxys bzw. der Firewall in folgendem Verzeichnis abgelegt sein:

- Windows: C:\Program Files\gematik Authenticator\resources\certs-idp

- MacOS: /Users/[Ihr Benutzername]/Library/Application Support/gematik Authenticator/resources/certs-idp

Kopieren Sie auch alle relevanten internen Zertifikate in den Ordner certs/idp des gematik Authenticators.

Vergewissern Sie sich, dass die Zertifikate im richtigen Format vorliegen (z. B. PEM) und lesbar sind.

Authenticator neu starten & Funktionstest erneut durchführen

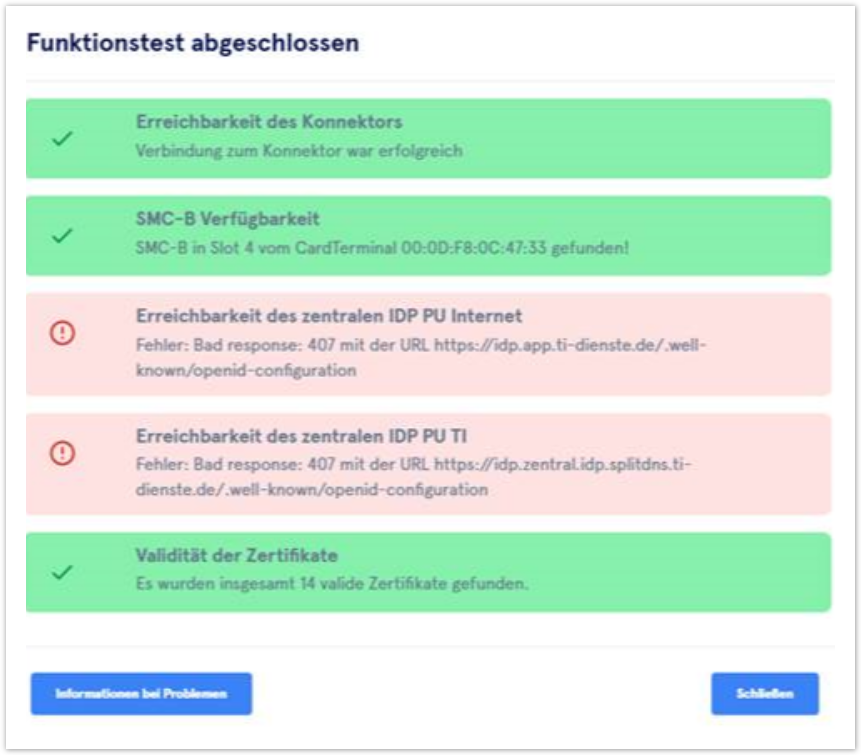

Problembeschreibung: Der Funktionstest zeigt für den IDP-Verbindungstest die Meldung "Fehler: Bad response: 407 mit der URL .... " an.

Lösungsvorschläge:

Der Fehlerstatus-Code gibt an, dass der Request nicht erfolgreich abgesetzt werden konnte.

Grund hierfür könnte sein, dass gültige Authentifizierungsdaten für eine Proxy-Authentifizierung

zwischen Browser und Server fehlen.

Bitte vergewissern Sie sich, dass Sie entsprechende Proxy-Autorisierungsdaten oder eine entsprechende

Firewallfreischaltung zur Kommunikation mit entsprechendem Endpunkt hinterlegt haben.

Mit folgendem Curl können Sie überprüfen, ob Sie die jeweiligen Endpunkte erreichen:

IDP Internet-Endpunkt:

curl -v https://idp.app.ti-dienste.de/.well-known/openid-configuration

IDP TI Endpunkt:

curl -v https://idp.zentral.idp.splitdns.ti-dienste.de/.well-known/openid-configuration

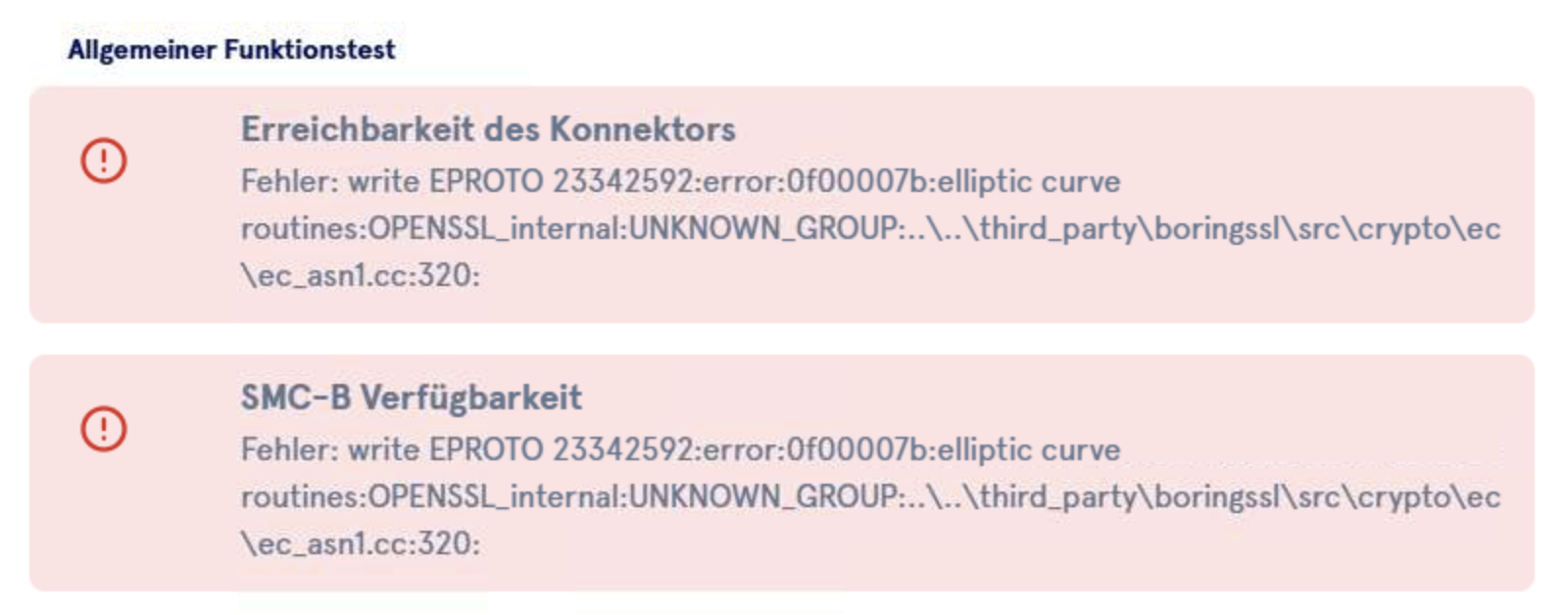

Problembeschreibung: Fehler „Erreichbarkeit des Konnektors – write EPROTO … UNKNOWN_GROUP“

Problem Beim Zugriff auf den Konnektor erscheint der Fehler: „Erreichbarkeit des Konnektors Fehler: write EPROTO … UNKNOWN_GROUP“.

Ursache Dieser Fehler tritt auf, wenn Brainpool‑Kurven in Zertifikaten verwendet werden. Unser Produkt unterstützt Brainpool nicht.

Lösung Bitte erstellen und verwenden Sie im Konnektor ein Zertifikat mit einer NIST‑Kurve (z. B. P‑256, P‑384). Eine Schritt‑für‑Schritt‑Anleitung finden Sie hier: ECC‑Zertifikat erstellen und verwenden – ECC Server Zertifikat im Konnektor nutzen: ECC-Zertifikat erstellen und verwenden / ECC Zertifikate im Konnektor nutzen

Problembeschreibung: Der Funktionstest zeigt für den Konnektor-Verbindungstest die Meldung "Fehler: Hostname/IP does not match certificate´s altnames: IP: XXX.XX.X.XX is not in the cert´s list:" an.

Das Problem, auf das Sie gestoßen sind, hängt höchstwahrscheinlich damit zusammen, dass der von Ihnen verwendete Konnektor aus Sicherheitsgründen mit bestimmten Einschränkungen ausgestattet ist.

Vermutlich akzeptiert Ihr Konnektor – wie auch in Ihrem Beispiel – nur Verbindungen über eine TLS-Zertifizierung, die speziell auf die Domain konnektor.konlan ausgestellt ist.

Um dieses Problem zu lösen, stehen Ihnen zwei mögliche Wege zur Verfügung. Bitte wählen Sie die für Sie einfachere Variante:

Lösungsvorschläge:

1. Verbindung über die vom Zertifikat erwartete Domain herstellen:

Passen Sie Ihre Verbindung so an, dass sie über die Domain erfolgt, die im Zertifikat hinterlegt ist – in der Regel konnektor.konlan.

Stellen Sie sicher, dass diese Domain auf die IP-Adresse Ihres Konnektors zeigt. Dies können Sie über Ihre lokale DNS-Konfiguration oder mithilfe von zentralen Domänensteuerungslösungen wie z. B. in Citrix- oder VMware-Umgebungen umsetzen. Eine Änderung der `hosts`-Datei auf den Clients wäre zwar auch möglich, ist aber meist mit höherem Aufwand verbunden.

oder

2. Eigene Zertifikate verwenden:

Alternativ können Sie im Konnektor ein eigenes Software-Server-Zertifikat einrichten, das zu Ihrer gewünschten IP-Adresse passt. Bitte beachten Sie, dass in diesem Fall das entsprechende Root-Zertifikat auf allen Clients verteilt werden muss. Eine Anleitung zur Erstellung und Verwendung eines eigenen ECC-Zertifikats finden Sie hier: https://wiki.gematik.de/spaces/GAKB/pages/606536373/ECC-Zertifikat+erstellen+und+verwenden

Problembescheibung: Der Funktionstest zeigt für den Konnektor-Verbindungstest die Meldung "Hinweis: Es wurde keine HBA im Kartenterminal gefunden. Sie können dies ignorieren, wenn Sie für die Fachanwendung keinen HBA benötigen" an.

Grundsätzlich ist die gelbe Meldung im Funktionstest nur ein Hinweis, dass kein HBA als gesteckt

gefunden wurde.

Der naheliegendste Grund hierfür ist, dass die Karte im Terminal nicht oder nicht richtig gesteckt wurde.

Insbesondere bei der Verwendung von mehreren Kartenterminals, kann der Fehler durch eine fehlerhafte

Zuordnung auftreten.

Lösungsvorschläge:

Je nach Konnektor kann in den Einstellungen (Infomodell) angegeben werden, welches Kartenterminal / Karte

im Anrufkontext genutzt werden soll - wichtig ist, dass dem Aufrufkontext, der im Authenticator angegeben wird,

ein Kartenterminal sowie Karten zugewiesen sind.

Bitte prüfen Sie die Einstellungen im Konnektor – ggf. können Sie die Einstellungen mit der SMC-B-Karte vergleichen.

Problembeschreibung: Der Funktionstest zeigt für den Konnektor-Verbindungstest die Meldung "Ihre SMC-B Karte in Slot X vom Kartenterminal XXX ist nicht freigeschaltet. Bitte schalten Sie diese in Ihrem Kartenverwaltungssystem frei und starten Sie den Funktionstest erneut" an.

Ab der Version 4.12.0 des Authenticators kann die PIN der SMC-B nicht mehr mithilfe des Authenticators eingegeben werden.

Diese Meldung bedeutet, dass die PIN der SMC-B noch über das Kartenterminal eingegeben werden muss und hat nichts mit dem Registrierungs- oder Aktivierungsworkflow der Karte selbst zu tun

(beispielsweise das Ändern der Transport PIN - hier würden Sie eine andere Meldung angezeigt bekommen).

Lösungsvorschläge:

Benötigt die von Ihnen genutzte Fachanwendung eine SMC-B und Sie erhalten eine solche Meldung,

dann muss die PIN von dem für Ihre SMC-B Karte Verantwortlichen innerhalb des Konnektors oder

Ihres Kartenverwaltungssystem eingegeben werden. Der Authenticator löst keine PIN Abfrage mehr

für die SMC-B Karte im Kartenterminal aus. (Nur noch für die HBA wird weiterhin eine PIN Abfrage ausgelöst)

Innerhalb des Authenticators ist die PIN Abfrage für SMC-B Karten ab der Version 4.12.0 nicht mehr

möglich, da es in der Vergangenheit aufgrund von Verwechslungen vermehrt zu Sperrungen der SMC-B Karten kam.

Problembeschreibung: Im Funktionstest werden fehlerhafte bzw. abgelaufene Zertifikate angezeigt.

Lösungshinweis:

Das von Ihnen beschriebene Fehlerbild lässt vermuten, dass eines der früheren Zertifikate abgelaufen ist und deshalb nun als fehlerhaft im Funktionstest dargestellt wird. In den aktuellen Versionen des Authenticators, liefern wir dieses auch nicht mehr mit aus. Da wir jedoch den ursprünglichen Ordner "certs-konnektor" bei einem Update beibehalten, um Zertifikate die möglicherweise selbst von einem Nutzenden hinzugefügt wurden, nicht zu überschreiben, wird auch ein altes Zertifikat unsererseits nicht entfernt.

Daher bitten wir Sie, das betroffene Zertifikat unter C:\Program Files\gematik Authenticator\resources\certs-konnektor manuell zu entfernen.

Problembeschreibung: Mit einer KoCoBox werden im Funktionstest fehlerhafte bzw. abgelaufene Zertifikate angezeigt. (In den Firewall-Protokollen werden keine Fehler angezeigt.)

Lösungshinweis:

Bitte prüfen Sie ob weitere lokale Zertifikate (z. B. ein Security Appliance SSl Zertifikalt von Sophos) im Netzwerk Ihres Unternehmens über ggf. eine Richtlinie vorhanden sind. Kopieren Sie solche internen Zertifikate in den certs/idp Ordner. Führen Sie danach erneut den Funktionstest aus.

Fehlermeldungen während des Authentifizierungsprozesses (Anmeldeversuch) bei einer Fachanwendung (DEMIS, Organspenderegister, Implantateregister, zentrales Vorsorgeregiser oder TI-Score)

Problembeschreibung: Der Dialog im Authenticator zeigt die Meldung: "Ihre SMC-B Karte in Slot X vom Kartenterminal XXX ist nicht freigeschaltet. Bitte schalten Sie diese in Ihrem Kartenverwaltungssystem frei und starten Sie den Funktionstest erneut" an.

Ab der Version 4.12.0 des Authenticators kann die PIN der SMC-B nicht mehr mithilfe des Authenticators eingegeben werden.

Diese Meldung bedeutet, dass die PIN der SMC-B noch über das Kartenterminal eingegeben werden muss und hat nichts mit dem Registrierungs- oder Aktivierungsworkflow der Karte selbst zu tun (beispielsweise das Ändern der Transport PIN - hier würden Sie eine andere Meldung angezeigt bekommen).

Lösungsvorschläge:

Benötigt die von Ihnen genutzte Fachanwendung eine SMC-B und Sie erhalten eine solche Meldung,

dann muss die PIN von dem für Ihre SMC-B Karte Verantwortlichen innerhalb des Konnektors oder

Ihres Kartenverwaltungssystem eingegeben werden. Der Authenticator löst keine PIN Abfrage mehr

für die SMC-B Karte im Kartenterminal aus. (Nur noch für die HBA, hier bleibt alles wie gewohnt)

Innerhalb des Authenticators ist die PIN Abfrage für SMC-B Karten ab der Version 4.12.0 nicht mehr

möglich, da es in der Vergangenheit aufgrund von Verwechslungen vermehrt zu Sperrungen der SMC-B Karten kam.

Problembeschreibung: Ich erhalte in meinem Browser die Fehlermeldung, dass die Webseite nicht erreichbar ist.

(Beispielsweise wie im Bild zu sehen, dass zentrale Vorsorgeregister)

Lösungsvorschläge:

Der gematik Authenticator wird im Zusammenspiel mit weiteren Anwendungen der TI (WANDA) eingesetzt, die für die Nutzerinteraktion einen Web-Browser verwenden (eine sogenannte Web-Anwendung). Je nach Anwendung und Konnektor-Konfiguration kann es hierbei erforderlich sein, ein IP Routing für diese Anwendung zu konfigurieren, damit die Anwendung über die TI erreichbar ist. Die Einrichtung des IP-Routings kann hierbei am Arbeitsplatz selbst oder zentral am Gateway konfiguriert werden.

Achten Sie daher darauf, dass ein entsprechendes IP-Routing zu der jeweiligen Fachanwendung eingerichtet wurde.

Dies können Sie mittels folgendem Befehl in der Windows-Kommandozeile (Kommandozeile CMD mit Admin-Rechten) ausführen:

route add <Netzwerk> MASK <Mask> <IP-Konnektor > –p

Nach Einrichtung des Routings können Sie mit folgenden Befehlen innerhalb der Kommandozeile testen, ob die Fachwendung erreicht werden kann:

traceroute <Netzwerk>

ping <DNS Fachanwendung> //beispielsweise: //ping zvr-ae.bnotk.de

Weitere Informationen hierzu finden Sie innerhalb unseres Installationshandbuchs unter dem Punkt "Zugriff auf Fachanwendung ermöglichen".

Des Weiteren sollte auch geprüft werden, dass die Firewall die Kommunikation mit der Fachanwendung nicht blockiert. Schauen Sie daher bitte auch die eingestellten Firewallfreischaltungen an.

Problembeschreibung: Der Funktionstest im gematik Authenticator ist grün aber Sie erhalten über Ihre genutzte Fachanwendung die Meldung "Ein Fehler ist aufgetreten ( Das AUT Zertifkat ist ungültig) Bitte versuchen Sie erneut, sich anzumelden"

(Im Bild am Beispiel des zentralten Vorsorgeregisters dargestellt.)

Lösungsvorschläge:

Überprüfen Sie, ob die eingesetzte Karte (eHBA/SMC-B) vollständig aktiviert wurde.

Zur Nutzung einer Karte bedarf es einer vollständigen Aktivierung. Diese besteht zum einen in der Änderung des Transport-Pins sowie einer Aktivierung in Richtung OCSP. In der jeweiligen Dokumentation bei Aushändigung wird das explizit erwähnt.

Der Fehler deutet auf einen Fehler mit der Kommunikation mit OCSP hin, welcher durch vollständige Aktivierung der Karte behoben wird.

Hierbei handelt es sich um kein Problem mit dem Authenticator selbst.

Problembeschreibung: Das Organspenderegister (OGR) kann den gematik Authenticator nicht öffnen.

Der Fehler kann bei der Registrierung vom eHBA auf der Seite des Organspenderegisters auftreten. Der Auslöser ist eine Sicherheitsabfrage / Einstellung im genutzten Browser (meist bei 'Edge'). Die automatische Umleitung vom OGR auf den Authenticator wird durch diese Sicherheitseinstellung blockiert.

Lösungsvorschläge:

Versuchen Sie bitte die Anmeldung am OGR mit einem anderen Browser wie beispielsweise Firefox durchzuführen

Problembeschreibung: Der Dialog im Authenticator zeigt die Meldung: "PIN-Eingabe falsch oder Prozess wurde durch den Nutzer abgebrochen - Die PIN wurde falsch eingegeben oder ist nicht verifiziert. Bitte wiederholen Sie den Vorgang. Fehlercode (AUTHCL-1102)"

Lösungsvorschläge:

Dieser Fehler erscheint in der Regel wenn die PIN für den eHBA falsch eingegeben wurde.

Es hat sich herausgestellt, dass die Meldung auch ausgelöst wird, weil die Web Seite der Anwendung den Login im Cache gespeichert hat.Versuchen Sie daher bitte den Cache und die Cookies in Ihrem Browser zu löschen. Sobald die Informationen des Caches gelöscht wurde, sollte der Login wieder ordnungsgemäß funktionieren.

Problembeschreibung: Bei Konnektor-Verbindungen erscheint der Fehler SSLV3_ALERT_BAD_CERTIFICATE oder SSLV3_ALERT_CERTIFICATE_UNKNOWN:

Dieser Hinweis deutet darauf hin, dass sich im Verzeichnis certs-konnektor abgelaufene oder nicht benötigte Zertifikate befinden.

Lösung:

Im Ordner certs-konnektor dürfen ausschließlich die folgenden Zertifikate vorhanden sein:

GEM.KOMP-CA3.pem GEM.KOMP-CA5.pem GEM.KOMP-CA7.pem GEM.KOMP-CA8.pem GEM.RCA2.pem GEM.RCA6.pem GEM.RCA7.pem GEM.RCA9.pem GEM.RCA10.pem

Alle anderen Zertifikate, die nicht in dieser Liste enthalten sind, sollten – sofern sie nicht speziell für Ihren Konnektor erforderlich sind – aus dem Verzeichnis entfernt werden.

Pfad zum Verzeichnis certs-konnektor:

Windows:

C:\Program Files\gematik\authenticator\resources\certs-konnektormacOS:

/Users/<Benutzername>/Library/Containers/de.gematik.authenticator/Data/Library/Application Support/gematik Authenticator/certs-konnektor

Wenn Sie unsicher sind, ob die Bereinigung korrekt durchgeführt wurde, können Sie das gesamte Verzeichnis certs-konnektor löschen und anschließend die Version Authenticator 4.16.0 neu installieren. Nach der Neuinstallation werden nur die relevanten Zertifikate wiederhergestellt.

Problembeschreibung: Die SMC-B konnte nicht ausgelesen werden. Vergewissern Sie sich, dass der PIN für Ihre SMC-B Karte, die Sie für die Authentifizierung nutzen möchten, bereits in Ihrem Kartenverwaltungssytem oder Ihrem Konnektor eingegeben wurde. Sollte dies nicht der Fall sein, lassen Sie dies durch Ihren für die SMC-B Karte Verantwortlichen durchführen. Fehlercode (AUTHCL_1106)"

Lösungshinweis:

Das von Ihnen beschriebene Fehlerbild lässt vermuten, dass es sich um ein bei uns bereits bekanntes Problem handelt.

Vermutlich haben Sie oder Ihr Dienstleister auf die Authenticator Version 4.12 bzw. 4.13.x upgedated.

Ab der Version 4.12 wird keine Abfrage der SMC-B PIN vom Authenticator mehr ausgelöst - nur noch innerhalb des Konnektors oder des Kartenverwaltungssystems kann die PIN eingegeben werden.

Wir haben die Funktion deshalb deaktiviert, da es in der Vergangenheit aufgrund von Verwechslungen vermehrt zu Sperrungen der SMC-B Karten kam. Hierdurch wurde der Krankenhausbetrieb erheblich gestört.

Die Funktion der PIN Eingabe im Bedarfsfall über die Einstellungen zu aktivieren wird aktuell entwickelt. Wir sind bestrebt diese Implementierung schnellstmöglich in einem Release bereitzustellen.

Bis dahin bitte wir Sie (gemeinsam mit Ihrem Dienstleister) ein Downgrade auf die Authenticatorversion 4.11 durchzuführen - da wird die SMC-B PIN noch ausgelöst.

Nutzen Sie zum Installieren bitte den Github Zugang unter:

Nach dem Download startet die Installation. Diese ist mit Adminrechten durchzuführen.

Achten Sie in den Einstellungen des Authenticators darauf das der Automatische Update deaktiviert ist, damit nicht danach wieder 4.13.2 installiert wird.

Problembeschreibung: Bei der Nutzung des Authenticator im Mock Modus erhalten Sie beim Authentifizierungsprozess den Fehler AUTHCL_0004 oder Fehler AUTHCL_0009

Lösungshinweis:

Bitte prüfen Sie ob gültige Zertifikate verwendet werden. Diese finden Sie unter: https://gematikde.sharepoint.com/:f:/s/EXTAuthenticator/Eufh1_mbmhhImVH1ZDhgKOwBZogXt6S9PxgT7WkAY20tkA?e=1S8IR5

Bei der Auswahl der Zertifikate in den Einstellungen des Authenticator ist im Standard "Benutzerdefinierte Dateien" eingestellt. Wählen Sie "Alle Dateien" um die Zertifikate und Keys dargestellt zu bekommen.

Achten Sie auch darauf das genutzte Zertifikate im richtigen Format vorhanden sind - dazu ein Verweis zur Dokumentation: Umwandlung einer p12-Datei in PEM-Format

Problembeschreibung: Verbindungsprobleme und TLS-Handshake (Konnektor – Authenticator)

Lösung: TLS-Server-Zertifikat in ORBIS Nice hinterlegen

Wenn der Authenticator keine Verbindung zum Konnektor aufbauen kann (Fehlermeldungen wie write EPROTO, UNKNOWN_GROUP oder Handshake Failed), liegt dies meist an einer fehlenden Vertrauensstellung oder inkompatiblen Verschlüsselungseinstellungen.

1. Grundvoraussetzung: NIST statt Brainpool

Stellen Sie sicher, dass im Konnektor Zertifikate mit dem Algorithmus ECC-NIST (z. B. secp256r1 / P-256) erstellt wurden. Der gematik Authenticator unterstützt keine Brainpool-Kurven.

2. Vertrauensstellung im Primärsystem (Beispiel ORBIS)

In vielen Praxisumgebungen muss das TLS-Zertifikat des Konnektors direkt im Primärsystem hinterlegt werden, damit die Kommunikation erlaubt wird.

Für ORBIS-Nutzer: Navigieren Sie zu

Systemadministration→Kartenleser-Konfiguration→Bearbeiten. Klicken Sie auf den Button „TLS-Server-Zertifikat abrufen“ und speichern Sie dies. Sollte der automatische Abruf scheitern, importieren Sie die.crt-Datei des Konnektors manuell über den Import-Button.

3. Manuelle Hinterlegung im Authenticator ("Direct Trust")

Falls das Betriebssystem oder das Primärsystem das Zertifikat nicht automatisch erkennt, können Sie den Authenticator anweisen, dem Konnektor direkt zu vertrauen:

Laden Sie das TLS-Server-Zertifikat (nicht das Client-Zertifikat!) aus Ihrem Konnektor herunter.

Kopieren Sie die Datei (Format

.crtoder.pem) in den folgenden Ordner auf Ihrem PC:%AppData%\gematik-authenticator\certs-konnektor\Starten Sie den Authenticator neu.