Diese Seite wird entsprechend des aktuellen Kenntnisstandes stetig erweitert. Wir empfehlen Ihnen diese Seite zu "beobachten", um bei Aktualisierungen informiert zu werden.

Sollten Ihnen weitere hier nicht aufgeführte Probleme bekannt sein, so bitten wir Sie, diese über das ServiceDesk Portal zu melden.

Dieses Konzept richtet sich an Gesellschafter, Anbieter und Dienstleister in der TI.

Das Vorgehen beschreibt, wie der Übergang von RSA zu ECC in der TI während der Migration erreicht wird. Der Fokus liegt dabei auf dezentralen Komponenten.

Ein Reporting und eine rollierende Zeitplanung ist ausdrücklich nicht Bestandteil dieses Dokuments. Die Zeitplanung zum Migrationsvorgehen und den FAQ befindet sich im Bereich Planung- und Umsetzungshorizont.

| Version | Stand | Kap./Seite | Grund der Änderung, besondere Hinweise | Bearbeitung |

|---|---|---|---|---|

| 1.0.0 |

| initiale Erstellung | gematik | |

| 2.0.0 |

| Kapitel: Kontrollierte Außerbetriebnahme von RSA im Rahmen der ECC-Migration | gematik | |

| 3.0.0 |

|

| gematik |

Inhalt:

Genutzte Mechanismen

Um die Nutzung von RSA2048 durch die Nutzung von ECC-256 in der TI zu ersetzen, kommen folgende Mechanismen zum Einsatz:

- Tausch von Hardware (HBA, SMC-B, gSMC-KT, Konnektoren)

- Update von Software bzw. Firmware (eHealth-KT, Konnektoren, Primärsystem, KIM-Clientmodule)

- Anpassungen im Vertrauensraum der TSL / BNetzA-VL

- Widerruf / Sperrung von Zertifikaten

Diese dienen dazu:

- Voraussetzungen: die notwendigen Voraussetzungen zu schaffen,

- Durchsetzung: die Nutzung von RSA2048 auf ECC-256 umzustellen und

- Abschaltung: die Nutzung von RSA2048 final zu unterbinden.

Diese Phasen werden im weiteren für jede relevante Komponente der TI definiert.

Komponenten

Wie Voraussetzungen, Durchsetzung und Abschaltung für die einzelnen Komponente der TI umgesetzt werden, wird nachfolgend erläutert. Neben den Maßnahmen wird dabei auch auf die Aspekte Monitoring und indirekt auf zeitliche Terminierung eingegangen:

- Vorgesehenes Monitoring: Messungen und Auswertungen, die beschreiben wie die gematik überwachen kann, in welchem Maße Voraussetzungen erreicht und Maßnahmen umgesetzt wurden. Dazu stehen der gematik folgende Möglichkeiten zur Verfügung:

- Konnektordaten: Jeder Konnektor liefert täglich verschiedene Betriebsdaten aus seiner lokalen Betriebsumgebung an die BDE-Senke der TI.

- Betriebsdaten: Jeder Dienst der TI liefert für diesen definierte Betriebsdaten in spezifizierten Zeitabständen an die BDE-Senke der TI.

- Manuelles Tracking

- Abhängigkeiten: Als Voraussetzung für eine Terminierung, zu wann, ob/in welchen Schritten vorgegangen werden soll

In diesem Dokument wird lediglich beschrieben, welche Größen von der gematik überwacht werden und welche zeitlichen Abhängigkeiten bestehen. Die Ergebnis dieses Monitorings sind für gematik-interne Verwendung vorgesehen und hier nur zur Übersicht aufgelistet. Ob dazu konkrete Reports und eine rollierende Planung veröffentlicht werden, ist hier nicht festgelegt - jedenfalls ist es nicht Teil dieses Dokuments.

Konnektor

Voraussetzungen

Hardware

Voraussetzung für die Nutzung von ECC an den Schnittstellen zum Zugangsdienst und den Kartenterminals sind dualpersonalisierte Konnektoren. Diese Konnektoren beinhalten sowohl RSA- als auch ECC-Zertifikate. Einboxkonnektoren (EBK) haben diese Zertifikate auf der im Gerät intern fest verbauten gSMC-K Gerätekarte bzw. bei laufzeitverlängerten Konnektoren innerhalb des nichtflüchtigen Gerätespeichers zur Verfügung. Highspeedkonnektoren (HSK) haben diese Zertifikate innerhalb der gSM-K Struktur auf einem HSM in einem Rechenzentrum hinterlegt, auf welche nur der HSK exklusiv Zugriff hat. Seit 5 Jahren werden ausschließlich dualpersonalisierte Konnektoren verkauft.

Alle Konnektoren mit RSA-only personalisierten gSMC-K laufen am 31.12.2025 ab und können danach nicht mehr verwendet werden. Solche Konnektoren sind ausschließlich vom Produkttyp EBK und die Ablösung dieser Konnektoren wird von der gematik überwacht. Somit ist ab dem 01.01.2026 die hardwareseitige Voraussetzung für die Ablösung von RSA durch ECC gegeben.

Vorgesehenes Monitoring: Konnektordaten → Konnektorbestand RSA-Only-Konnektoren

Firmware PTV5

Im Feld ist Stand Sept. 2025 flächendeckend PTV5 im Einsatz. Die Firmware der PTV5 verwendet im Default RSA2048, ist aber in der Lage, ECC-Artefakte zu verarbeiten und bei entsprechendem Aufruf ECC-Artefakte zu erzeugen.

Vorgesehenes Monitoring: Konnektordaten → Verbreitungsgrad PTV5

Durchsetzung

Firmware PTV6

PTV6 Konnektoren verhalten sich nach dem ECC-Preferred Prinzip. Dabei wird per Default ECC verwendet. Nur wenn eine angesprochene Karte bzw. Identitätsträger kein ECC-Schlüsselmaterial enthält, fällt die Software automatisch auf RSA2048 zurück. Eine Steuerung durch Aufrufparameter über die Schnittstellen ist dabei nicht möglich. Die Verarbeitung von bestehenden RSA-Artefakten ist mit der Firmware weiterhin gegeben.

PTV6 stellt die VPN-Verbindung und die KT-Verbindung eigenständig auf ECC um, wenn die Voraussetzungen dafür gegeben sind:

- Für die VPN-Verbindung muss der Konnektor dualpersonalisiert sein.

- Für die KT-Verbindung muss der Konnektor dualpersonalisiert, die KT-Firmware aktuell sein und eine G2.1-gSMC-KT stecken.

Vorgesehenes Monitoring: Konnektordaten → Verbreitungsgrad PTV6, Verbreitungsgrad PTV2

Maßnahme PTV6 Rollout

Beschleunigter Rollout von PTV6 bzw. dem funktional identischen HSK PTV2 sobald diese Firmwareversionen zugelassen sind. Die gematik misst den Verbreitungsgrad von PTV6 im Feld.

Abhängigkeiten: PTV6-Konnektor-Rollout darf erst nach umfassenden Ausrollen von KIM 1.5.2-9 im Feld erfolgen.

Vorgesehenes Monitoring: Konnektordaten → Verbreitungsgrad PTV6, Verbreitungsgrad PTV2

Abschaltung

Sobald G2.0 gSMC-KT im Feld gegen G2.1-Karten getauscht wurden und kein RSA2048 mehr in den Verbindungen zu Kartenterminals verwendet wird, werden RSA-Zertifikate aus den Laufzeitverlängerungspaketen entfernt und die RSA2048-Zertifikate der gSMC-K aus dem Vertrauensraum der TI entfernt, indem die RSA KOMP-CAs für C.SAK.AUT und C.SMKT.AUT aus der TI-TSL entfernt werden.

Weiterhin müssen auch RSA-Zertifikate der gSM(C)-K bis zur Abschaltung mit der Laufzeitverlängerung verlängert werden und prüfbar sein, um die KT-Verbindung mit RSA weiter zu unterstützen. Somit werden erst mit der Abschaltung die RSA-Zertifikate aus den Laufzeitverlängerungspaketen entfernt.

Abhängigkeiten:

- Komplettierung der Durchsetzung der Kartenterminals

- ECC-Only-LZV-Pakete erst ab Zeitpunkt der Abschaltung

- Komplettierung der Maßnahmen Rollout der Primärsysteme

SMC-B

Voraussetzungen

Aktuell werden noch G2.0 SMC-B verwendet, welche keine ECC-Zertifikate enthalten. Diese werden durch die Herausgeber gegen G2.1 SMC-B getauscht. Der Austauschfortschritt wird von der gematik gemessen.

Vorgesehenes Monitoring:

- Manuelles Tracking → Bestand G2.0 SMC-B

- Betriebsdaten → TSP X.509 → G2.0 SMC-B OCSP-Anfragen

Durchsetzung

Die RSA SMC-B EE-Zertifikate werden gesperrt. Signaturen, welche vor der Sperrung durchgeführt wurden, bleiben im TI-Vertrauensraum jedoch unverändert prüfbar. Die Nutzung von ECC-Signaturen und -Verschlüsselungen wird durch flächendeckende Verbreitung von G2.1 SMC-B und PTV6-Konnektoren und final durch die Sperrung der RSA EE-Zertifikate durchgesetzt.

Mit der flächendeckenden Verbreitung von PTV6-Konnektoren ist auch die Voraussetzung für die Herausgabe von ECC-only SMC-B (ohne RSA-Zertifikate) gegeben. Ebenfalls stellen PTV6 Konnektoren sicher, dass deren Registrierungen am VPN-ZugD in jedem Fall mit ECC-Zertifikat der SMC-B signiert sind, sodass damit ein Verlust der TI-Verbindung infolge der Sperrung der RSA-EE-Zertifikate der SMC-B ausgeschlossen ist.

Vorgesehenes Monitoring: Betriebsdaten → TSP X.509 → SMC-B OCSP-Anfragen (ECC vs. RSA)

Abhängigkeiten: PTV6-Konnektor-Rollout

Abschaltung

Sobald die flächendeckende Verbreitung von G2.1 SMC-B und PTV6 festgestellt wurde und die Abhängigkeiten von KIM erfüllt sind (siehe KIM-Durchsetzung), werden die Ausstellerzertifikate für die RSA2048-Zertifikate der SMC-B auf "revoked" gesetzt. Weiterhin werden die EE-Zertifikate der SMC-B gesperrt. Anwendungsfälle für SMC-B-Signaturen sind z.B. KIM, die Authentisierung ggü. ePA/eRezept/VPN-ZugD sowie die Konnektor-Backups.

Bei Restbeständen von G2.0 Karten oder PTV5 Konnektoren ist dann in dem Fehlertrace mit dem Fehler 1027 „CA_CERT_MISSING“ zu rechnen. Der Fehler kann bei allen Anwendungsfällen auftreten, die eine Gültigkeitsprüfung von SMC-B- Zertifikaten durchführen, wie Signieren, Signaturprüfen, VSDM, etc.

HBA

Voraussetzungen

Stand April 2026 werden noch G2.0 HBA verwendet, welche keine ECC-Zertifikate enthalten. Diese werden durch die Herausgeber gegen G2.1 HBA getauscht. Der Austauschfortschritt wird von der gematik gemessen.

Vorgesehenes Monitoring:

- Manuelles Tracking → Bestand G2.0 HBA

- Betriebsdaten → TSP X.509 → G2.0 HBA OCSP-Anfragen

Durchsetzung

- Die Nutzung von ECC für die QES wird mit der flächendeckenden Verbreitung von G2.1 HBA und PTV6-Konnektoren sowie durch die Umstellung der Primärsysteme entsprechend der Umstellungsleitfäden in Verbindung mit PTV5-Konnektoren durchgesetzt.

- Die nonQES-Authentisierungsfunktion des HBA wird mit der flächendeckenden Verbreitung von G2.1 HBA und PTV6-Konnektoren durch die Umstellung der Primärsysteme entsprechend der Umstellungsleitfäden auf ECC umgestellt.

- Seit dem 1.1.2026 werden ausschließlich ECC-only HBAs (ohne RSA-Zertifikate) herausgegeben.

- Die ursprünglich für den 01.01.2026 geplante Umstellung von RSA auf ECC, insbesondere im Bereich der qualifizierten elektronischen Signatur (QES), wurde aufgrund nicht vollständig abgeschlossener HBA-Tauschaktionen auf den 30.06.2026 verschoben. Dies geschah in Abstimmung zwischen der gematik, der BNetzA, der SRC und dem BSI. Eine weitere Verlängerung ist für den QES-Bereich nicht vorgesehen.

- Die Nutzung von QES-RSA-Zertifikaten zur Erzeugung einer QES, stellen einen Aufsichtsfall für die BNetzA nach sich, sollte sich herausstellen, dass RSA über den 30.06.2026 weiter zur QES genutzt wird. In solch einem Fall ist mit der Veranlassung der Sperrung der QES EE-Zertifikate zu rechnen.

- Bei HBAs von bestimmten TSPs laufen QES-RSA-Zertifikate am 31.12.2025 ab. Wird seit dem 01.01.2026 versucht, mit einem solchen Zertifikat eine Signatur zu erstellen, findet sich im Fehlertrace der Fehler 1021 "CERTIFICATE_NOT_VALID_TIME" im Konnektor.

- Damit ein nach dem 01.01.2026 herausgegebener HBA oder ein HBA mit abgelaufenem oder widerrufenem/gesperrtem RSA-Zertifikat ohne Fehler zum Signieren verwendet werden kann:

- muss ein PTV6-Konnektor verwendet werden oder

- kann ein PTV5-Konnektor verwendet werden, wenn das Primärsystem in dem Signaturaufruf den Parameter CRYPT=RSA_ECC setzt.

Known Issue: NFD können bei PTV5-Konnektoren nicht mit Angabe des CRYPT Parameters signiert werden. Ein Update auf PTV6 schafft hier Abhilfe.

Vorgesehenes Monitoring: Betriebsdaten → TSP X.509 → HBA OCSP-Anfragen (ECC vs. RSA)

Abhängigkeiten:

Abschaltung

Die Verwendung von RSA2048 für QES ist nach dem 31.12.2025 nach europäischem Recht für die Dokumentensignatur unzulässig. Es wird trotzdem eine Übergangsfrist bis zum 30.06.2026 gewährt, in der weiterhin QES-Signaturen mit RSA2048 erstellt werden dürfen.

Es ist jedoch ab 01.07.2026 jederzeit mit einer Sperrung der RSA2048-Zertifikate zu rechnen. Wenn ein Konnektor versucht, mit einem widerrufenen Zertifikat eine Signatur zu erstellen, findet sich im Fehlertrace der Fehler 1047 „CERT_REVOKED“.

Die nonQES-Authentisierungsfunktion mit RSA2048-Zertifikaten wird nach der flächendeckenden Verbreitung von G2.1 HBA und PTV6-Konnektoren durch das Entfernen der relevanten RSA-CAs aus dem Vertrauensraum der TI (TI-TSL) unterbunden.

eGK

Voraussetzungen

G2.1 mit ECC-Zertifikaten werden flächendeckend eingesetzt. Dies ist zum heutigen Stand bereits erfüllt und es befinden sich keine RSA-Only-eGK mehr im Feld.

Vorgesehenes Monitoring: Manuelles Tracking → Reporting der TSPs, Zertifikatsablauf der G2.0 Karten

Durchsetzung

Damit der Usecase VSDM das ECC-Zertifikat verwendet, muss die Karte mit einem PTV6 Konnektor verwendet werden. Durch die Verwendung des VSDM-Prüfungsnachweises für eRezept und ePA wirkt das auch auf diese Anwendungen.

Mit der flächendeckenden Verbreitung von PTV6-Konnektoren ist auch die Voraussetzung für die Herausgabe von ECC-only eGK (ohne RSA-Zertifikate) gegeben.

Abhängigkeiten: PTV6-Konnektor-Rollout

Vorgesehenes Monitoring: Betriebsdaten → TSP X.509 → Anzahl der OCSP-Anfragen zu RSA-Zertifikaten der eGK

Abschaltung

Entfernen der eGK-CAs für RSA-Zertifikate aus der TI-TSL. Als Konsequenz werden ab diesem Zeitpunkt nur noch ECC-only eGK herausgegeben. Die IOP-Fähigkeit mit ECC-only eGK ist erst mit PTV6 Konnektoren qualifiziert nachgewiesen, sodass der flächendeckende Rollout hier eine Abhängigkeit darstellt.

Vorgesehenes Monitoring: Manuelles Tracking → Stichprobenhaftes Prüfen von Karten, welche nach Abschaltung personalisiert wurden

Abhängigkeiten: PTV6-Konnektor-Rollout vor Abschaltung

eHealth-Kartenterminal & gSMC-KT

Voraussetzungen

Maßnahmen eHealth-Kartenterminal

Entgegen der meisten anderen TI-Komponenten beziehen KTs ihre TSL nicht über Download, sondern über FW-Updates bzw. Dateiimport. Ein Update der Kartenterminal-Firmware auf einen minimalen Stand ist erforderlich, um sicherzustellen, dass die KTs eine ECC-fähige TSL bekommen.

Voraussetzung für den Umstieg auf ECC ist eine G2.1 SMC-KT und eine Firmwareversion >= der folgenden:

| KT-Produkt | ProductVendorId | FW-Version |

|---|---|---|

| Ingenico Orga | INGHC | 3.9.1 |

| GT900 | GERTE | 2.1.1 |

| Cherry ST | DECHY | 4.0.47 |

Vorgesehenes Monitoring: Konnektordaten → Verbreitung der ECC-fähigen KT-Versionen an den verbundenen Konnektoren.

Maßnahmen gSMC-KT

Im Laufe des Jahres 2026 werden noch G2.0 gSMC-KT genutzt. Damit bei der TLS-Verbindung zum Konnektor ECC-Kryptographie genutzt werden kann, ist eine G2.1 gSMC-KT notwendig. Ein Austausch der im Feld befindlichen G2.0 gSMC-KT ist daher erforderlich.

Da ein vollständiger Kartentausch bis Jahresende 2025 nicht möglich war und unter Berücksichtigung, dass die RSA-Zertifikate der gSMC-KT 2.0 ausschließlich in geschlossenen Netzen (z.B. innerhalb einer Arztpraxis) und nicht zur Verschlüsselung oder Signatur medizinischer Daten verwendet werden, bleibt die Nutzung der gSMC-KT 2.0 über den 01.01.2026 hinaus vorerst zulässig.

Die meisten dieser Karten laufen bis zum 31.12.2026 ab und werden regulär getauscht.

Um den neuen kryptografischen Sicherheitsanforderungen des BSI zu entsprechen, empfiehlt die gematik, die Karte spätestens bis zum 01.07.2026 gegen eine gSMC-KT 2.1 auszutauschen.

Vorgesehenes Monitoring: Konnektordaten → Anteil der ECC-Pairings

Durchsetzung

Wenn die Voraussetzungen erfüllt sind, setzt der PTV6-Konnektor die Verwendung von ECC bei der TLS-Verbindung zu Kartenterminals durch. Dies erfolgt, indem die RSA-basierten Pairings durch ein Wartungspairing automatisch auf ECC-basierte Pairings umgestellt werden.

Vorgesehenes Monitoring: nicht verfügbar

Abschaltung

RSA2048-gSMC-KT-Zertifikate werden aus dem Vertrauensraum der TI entfernt, indem die RSA KOMP-CAs für C.SAK.AUT und C.SMKT.AUT aus der TI-TSL entfernt werden.

Vorgesehenes Monitoring: nicht verfügbar

Abhängigkeit:

- Austausch der G2.0 gSMC-KT im Feld

- Aktuelle KT-FW im Feld

KIM

Voraussetzungen

Das Empfangen von ECC verschlüsselten/signierten KIM-Nachrichten erfordert eine KIM-Version größer als 1.0/1.5.2.

Das Versenden von ECC-verschlüsselten KIM-Nachrichten erfordert eine G2.1 SMC-B beim Empfänger sowie eine KIM-Version größer 1.0.

Das Versenden von ECC-signierten KIM-Nachrichten erfordert eine G2.1 SMC-B und einen PTV6-Konnektor bzw. eine G2.1 SMC-B und einen PTV5-Konnektor mit KIM 1.5.2-9 beim Sender.

Subsummiert resultieren daraus folgende Voraussetzungen:

- KIM-CM 1.5.2-9 ist flächendeckend ausgerollt

- Konnektor PTV6 ist flächendeckend ausgerollt

- HBA und SMC-B G2.0 sind vollständig getauscht

Maßnahmen KIM 1.5.2-9 CM Rollout

Die KIM-Clientmodule werden auf mindestens KIM 1.5.2-9 bzw. 1.5.2-10 aktualisiert. Dies betrifft auch alle Basis Consumer Instanzen im Feld.

Vorgesehenes Monitoring: Manuelles Tracking → Meldungen der KIM-CM-Hersteller → Status Rollout KIM 1.5.2-9

Durchsetzung

Die Verwendung von ECC für die Verschlüsselung von KIM-Nachrichten wird durch das Herausfiltern der RSA2048-Verschlüsselungszertifikate (SM-B, HBA) vom VZD durchgesetzt. Ein Versender einer KIM-Nachricht ist durch den vom VZD angewendeten Filter in der Rückgabe der LDAP-Abfrage nicht mehr in der Lage, mit den RSA-Zertifikaten eines Empfängers zu verschlüsseln, da nur noch die ECC-Zertifikate zurückgegeben werden.

Wenn die Voraussetzungen erfüllt sind, garantieren sie die Verwendung von ECC für das Signieren von KIM-Nachrichten.

Abhängigkeiten: PTV6-Konnektor-Rollout darf erst nach umfassenden Ausrollen von KIM 1.5.2-9 im Feld erfolgen.

Abschaltung

Die CAs der RSA2048-Zertifikate von SMC-B werden in der TSL auf "revoked" gesetzt und die vom HBA werden aus dem Vertrauensraum der TI entfernt (siehe SMC-B bzw. HBA). Zusätzlich werden die EE-Zertifikate der SMC-B gesperrt. Die Sperrung der QES EE-Zertifikate der HBA unterliegt der Zuständigkeit der BNetzA. Auch hier ist mit Sperrung dieser zu rechnen.

Wichtige Hinweise zu KIM bei Tausch SMC-B; HBA

Hintergrund

In KIM werden E-Mail-Daten/KIM-Nachrichten Ende-zu-Ende, asymmetrisch verschlüsselt. Die zusammengehörenden Zertifikatsdaten werden für die Verschlüsselung aus dem VZD ermittelt (öffentliche Zertifikatsdaten - public key). Zur Entschlüsselung werden die lokalen Smartcards (SMC-B; HBA) verwendet, auf denen die zugehörigen privaten Schlüssel gespeichert sind (private key).

⚠️ Vom KIM-Empfänger abgerufene E-Mail-Daten/KIM-Nachrichten können folglich nur mit der Karte - SMC-B; HBA (private key) entschlüsselt werden, zu der die öffentlichen Zertifikatsdaten (public key) gehören, mit der die E-Mail-Daten vom KIM-Absender verschlüsselt wurden.

Problem-Szenario 1: KIM-Nachrichten können nach Kartentausch nicht entschlüsselt werden

Empfehlungen zum Umgang

- Vor dem Kartentausch sollten alle KIM-Nachrichten aus den zugehörigen KIM-Postfächern abgerufen, entschlüsselt und danach die verschlüsselten KIM-Nachrichten im KIM-Postfach und lokal gelöscht werden.

- Für eine Übergangszeit sollten - soweit es möglich ist, z.B. durch vorhandenen Steckplatz und sich zeitlich überlappende Gültigkeitsdauer beider Karten - sowohl die alte als auch die neue Karte parallel betrieben werden.

- Falls es nicht möglich ist, sollte der Kartentausch direkt vor einem Ruhetag der LEI (z.B. am Freitag abends) durchgeführt werden.

- Tritt in Folge dieses Problem-Szenario ein Entschlüsselungs-Fehler auf, so erhält der abrufende E-Mail-Client eine entsprechende Fehler-E-Mail in der beschrieben steht, wie der Vorgang wiederholt werden kann.

- Dies ist die Chance eine bereits "ausgebaute" Karte wieder in Betrieb zu nehmen, um Abruf und Entschlüsselung der E-Mail-Daten zu wiederholen → siehe Punkte (1) und (2)

Problem-Szenario 2: Abweichung der Telematik-ID

In der Telematikinfrastruktur werden Zertifikatsdaten, wie auch KIM-Adressen einer Identität (Telematik-ID = TID) zugeordnet. Wird beim Kartentausch die TID nicht beibehalten, ist somit auch die Zuordnung von KIM-Adresse(n) und Zertifikatsdaten für die Vers-/Entschlüsselung von E-Mail-Daten/KIM-Nachrichten nicht mehr gegeben. Ergebnis wird ein ähnliches, wie das oben beschriebene Fehlerbild sein.

Empfehlungen zum Umgang

- KIM Provider bieten in Ihren KIM Produkten (Fachdienst, Clientmodul) oder über organisatorische Maßnahmen die Möglichkeit KIM-Adressen anderen TID zuzuordnen (Stichwort: TID-Wechsel in KIM).

- ⚠️ Es sollten vorab alle KIM-Nachrichten aus den zugehörigen KIM-Postfächern abgerufen, entschlüsselt und danach die verschlüsselten KIM-Nachrichten im KIM-Postfach und lokal gelöscht werden.

- Es sind die Hinweise in/zu den KIM-Produkten zu beachten.

- Im Zweifel ist der jeweilige KIM Provider zu kontaktieren.

Primärsystem

Voraussetzungen

Das Primärsystem muss seine Kompatibilität mit den Schnittstellen des PTV6 sicherstellen und ggf. ECC-preferred-Verhalten bei PTV5-Konnektoren durchsetzen. Die Vorgehensweise ist im Detail in den ULFs beschrieben.

Maßnahmen PS-Implementierung

Primärsysteme müssen die Umsetzung notwendiger Anpassungen anhand der Umstellungsleitfäden (ePA, eRezept, KIM, NFDM und weitere Unterseiten) sicherstellen, um IOP-Probleme im Zuge der Migration insbesondere PTV6 Update zu vermeiden.

Vorgesehenes Monitoring:

- Manuelles Tracking → Meldungen der PS-Hersteller aus den Umfragen der gematik (Umfragen zur ECC-Readiness) und Direktansprache der PS-Hersteller

- Manuelles Tracking → Meldungen der RU-Teilnehmer über das RUaaS Serviceportal (ANFRUS, Meldung der Readiness, Fehlermeldungen etc.)

- Betriebsdaten

- TSP X.509 → RSA basierte OCSP-Aufrufe

- E-Rezept Signaturquote RSA/ ECC

Abhängigkeiten: PTV6-Konnektor-Rollout darf erst nach umfassendem Ausrollen der PVS, die die ULFs umgesetzt haben, erfolgen.

Maßnahmen Tests

Die Primärsysteme müssen gegen PTV6-Konnektoren getestet werden. Da die Ende-zu-Ende Anwendungsfälle vielschichtig sind und von der gematik weder vollumfänglich übersehen noch gesteuert werden können, ist hier eigenverantwortliche Testplanung und Testdurchführung durch die PS-Hersteller erforderlich. Die gematik stellt hierfür unterstützend die ECC-Testwochen zur Verfügung, in denen die entsprechende Testumgebung als Voraussetzung geschaffen ist.

Vorgesehenes Monitoring: Manuelles Tracking → Problemmeldungen der RU-Teilnehmer aus den ECC-Testwochen

Abhängigkeiten:

- PTV6-Konnektoren bzw. PTV2 HSK Versionen den PS-Herstellern verfügbar

- Testmittel den PS-Herstellern verfügbar, um die im Feld gängigen Kombinationen/Konstellationen nachstellen zu können

- Qualifizierte Testergebnisse in vielen Aspekten nur innerhalb der Testwochen möglich

Maßnahmen Rollout

Die PTV6-fähigen Primärsystemversionen müssen ausgerollt werden. Wenn die Durchsetzung des ECC-preferred-Verhalten bei PTV5-Konnektoren gem. ULFs implementiert wurde, kann der PS Rollout dann sofort erfolgen und es muss keine Abhängigkeit beachtet werden.

Vorgesehenes Monitoring: Manuelles Tracking → Meldungen der PS-Hersteller aus den Umfragen der gematik (Umfragen zur ECC-Readiness)

Abhängigkeiten: keine

Durchsetzung

Werden neue Clientsysteme über TLS an den Konnektor angeschlossen, dürfen nur noch RSA3072 oder ECC-NIST Client-Zertifikate eingerichtet werden. Bei der Umstellung von bereits bestehenden RSA-basierten TLS-Konfigurationen auf ECC müssen alle Server- und Clientzertifikate umgestellt werden, da Mischkonfigurationen nicht von allen Konnektoren unterstützt werden.

Vorgesehenes Monitoring:

- HSK: Konnektordaten → Kryptografie der zuletzt eingerichteten Clientsystemverbindung (erst ab HSK PTV2)

- EBK: nicht verfügbar

Abhängigkeiten: PTV6-Konnektor-Rollout

Abschaltung

Clientsystemverbindung

Sollte erkannt werden, dass die an einem Konnektor eingerichtete Clientsystemauthentisierung RSA2048 basiert ist, sollte diese zwar gegen eine andere ersetzt werden, jedoch gibt es im Rahmen der geplanten RSA-Abschaltungen keine Durchsetzungsmechanismen und daher auch keine Konsequenzen, wenn dies in einer LEI nicht umgesetzt wird. D.h. bestehende RSA2048 Verbindungen werden sowohl mit PTV5 als auch mit PTV6 bis auf unbestimmte Zeit weiterhin nutzbar sein.

Nichtsdestotrotz weist die gematik darauf hin, dass gem. SOG-IS solche Verbindungen ab 2026 nicht mehr zulässig sind.

Prüfung bei Serverauthentisierung

Wenn der Konnektor das gSMC-K Zertifikat als TLS-Server-Zertifikat nutzt, und das Primärsystem dieses gegen die TSL prüft, wird mit Entfernen der RSA-gSMC-K C.AK.AUT Zertifikate aus dem Vertrauensraum der TI durch Entfernen der RSA KOMP-CAs aus der TI-TSL eine PKI-Kettenprüfung durch ein Clientsystem nicht erfolgreich sein. Es ist keine empfohlene Konfiguration, dass das Primärsystem das TLS-Server-Zertifikat gegen die TSL und PKI-Kette prüft. Es ist intendiert, dass das TLS-Server-Zertifikat vom Client immer als Self-Signed angesehen wird.

Vorgesehenes Monitoring: Betriebsdaten → TSP X.501 → OCSP Anfragen für C.AK.AUT

Kontrollierte Außerbetriebnahme von RSA im Rahmen der ECC-Migration

Die Außerbetriebnahme von RSA2048 über den Vertrauensraum der TI wurde während der Testwochen in der Referenzumgebung konsequent verprobt. Dabei zeigte sich, dass mit jeder weiteren Testwoche weniger kritische Themen identifiziert wurden.

Gleichwohl bestehen Risiken bei der Umstellung in der Produktivumgebung:

- Unter anderem gibt es keine vollumfängliche Testabdeckung,

- Systeme wurden speziell für die Referenzumgebung (RU) angepasst, jedoch besteht das Risiko, dass nicht alle RU Konfigurationen äquivalent in die PU übertragen sind.

- Zudem könnte es unter realen Lastbedingungen bei der Umstellung auf ECC zu Performance- oder Stabilitätsproblemen kommen.

Um diesen Risiken mit weiteren Maßnahmen zu begegnen, erfolgt die Abschaltung von RSA in der PU nicht an einem Stichtag, sondern kontrolliert und schrittweise – anders als in der RU während der Testwochen. Konkret ist vorgesehen, den Vertrauensraum iterativ zu bereinigen: Es werden Sub-CAs in Gruppen eingeteilt. Anschließend wird schrittweise jede CA-Gruppe aus der TSL entfernt, das Verhalten des Systems anschließend mittels Monitoring engmaschig überwacht. Sollten keine unerwarteten Störungen auftreten, folgt nach einer definierten Beobachtungsphase die Entfernung der nächsten CA-Gruppe. Bei Problemen kann die CA-Gruppe bzw. eine betreffende CA temporär wieder aktiviert und die Ursachen analysiert und behoben werden. Details dazu sind den Tabellen aus Kapitel "Schritte der Außerbetriebnahme" zu entnehmen.

Dabei wird berücksichtigt, dass bestimmte CAs weiterhin im Vertrauensraum verbleiben müssen – etwa für gSMC-KT 2.0, um deren Funktionalität bis mindestens Ende 2026 sicherzustellen, für Karten, auf denen weiterhin RSA-basierte Identitäten aufgebracht werden müssen oder für jene Zertifikate, für die eine Signaturprüfung in der Zukunft sichergestellt sein muss.

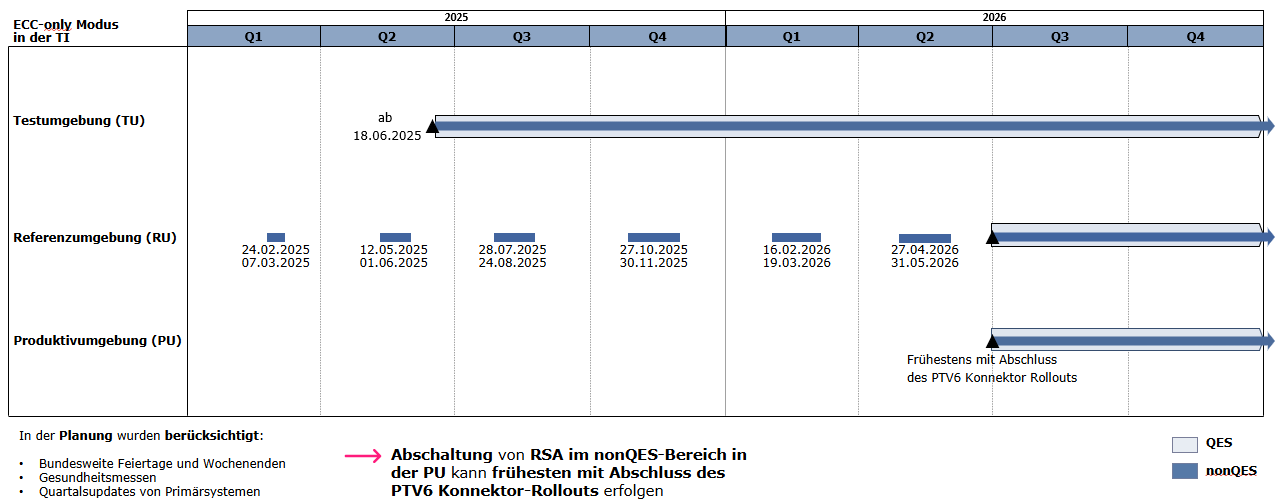

Nachfolgend ist die Außerbetriebnahme von RSA aus PKI-Management-Sicht für die verschiedenen Umgebungen beschrieben. Das Kapitel "Außerbetriebnahme in der PU" geht dabei gezielt auf die erforderlichen Änderungen und deren Zeitpunkt/Abhängigkeiten ein. Daran orientierend legt das Kapitel "Außerbetriebnahme in TU und RU" die Termine und Besonderheiten für die Test- und Referenzumgebung fest.

Außerbetriebnahme in der PU

Planungsstand

Der untenstehende Zeitplan gibt an, zu wann die jeweiligen einzelnen Migrationsschritte angesetzt sind und wie lange die Durchführung dieser Schritte bis zu vollständigen Umsetzung ggf. andauert. Während wie oben erwähnt ein engmaschiges und kontinuierliches Monitoring der Voraussetzungen zu den Migrationsschritten durch die gematik erfolgt, wird der hier dargestellte Plan mindestens zu den in "Sync/Revision" angegeben Daten angepasst und aktualisiert und öffentlich zum Status der entsprechenden bevorstehenden nächsten Schritte informiert.

Allgemeine Schritte der Außerbetriebnahme von RSA

Nachfolgend sind die Schritte im allgemeinen betrachtet:

| Maßnahme | Wo? | Was passiert? | Wirkung |

|---|---|---|---|

| Entfernen/Statuswechsel von Ausstellerzertifikaten | TSL | RSA-CA-Zertifikate werden aus der TSL entfernt oder erhalten einen Statuswechsel. | EE-Zertifikate werden ungültig, Zertifikatspfad kann nicht mehr erfolgreich validiert werden. Für Signaturprüfungen verbleiben diese CAs im Vertrauensraum. |

| Entfernen von Zertifikatstyp-OIDs | TSL | OIDs für RSA-Zertifikatstypen werden aus TSL-Einträgen entfernt. | Zertifikate können für bestimmte Zwecke technisch nicht mehr verwendet werden. |

| Filterung und Entfernung von Zertifikaten | VZD | Es wird ein Filter im VZD gesetzt, welche keine RSA-Zertifikate mehr beauskunftet. RSA-Zertifikate (v.a. Verschlüsselungszertifikate) werden aus Verzeichnisdienst entfernt. | Keine neuen RSA-verschlüsselten Nachrichten mehr möglich. |

| Sperren von Zertifikaten | TSP/OCSP | EE-Zertifikate werden beim TSP auf „revoked“ gesetzt. | Zertifikate können nicht mehr eingesetzt werden, bestehende Signaturen bleiben prüfbar. |

| Abschaltung des RSA-TSL-Downloadpunkts | TSL | Der Downloadpunkt für reine RSA-TSL wird deaktiviert. Komponenten können keine RSA-TSL mehr herunterladen. | Es kann wird nur noch der ECC-TSL-Downloadpunkt verwendet welcher eine TSL bereitstellt, welche alle CAs beinhaltet. Die TSL ist mit ECC signiert und muss entsprechend vor der Verarbeitung geprüft werden. |

| Statuswechsel der QES CA's "withdrawn" | BNetzA_VL (QES) | Die QES CA's werden laut Bundesnetzagentur einen Statuswechsel auf "withdrawn" erhalten | Dadurch lassen sich keine QES Zertifikate für HBAs ausstellen. |

| ECC-Only Personalisierung | TSP/Herausgeber/HSM | Der TSP erzeugt keine RSA-Zertifikate basierend auf solchen CSRs mehr. Der Herausgeber von Karten bzw. HSM-Betreiber stellt keine RSA-CSRs mehr an den TSP. | Das ist fast das Gleiche wie Entfernen/Statuswechsel von Ausstellerzertifikaten oder Statuswechsel der QES CA's "withdrawn" , jedoch kann die ECC-Personalisierung schon vor der CA-Sperrungen starten um Abhängigkeiten aufzulösen. |

Schritte der Außerbetriebnahme von RSA im Detail

Entfernen/Statuswechsel von RSA-Ausstellerzertifikaten

Aktuell sind etwas über einhundert relevante CAs von verschiedenen TSPs in der TSL. Diese werden nachfolgenden ge-clustert betrachtet und die entsprechend Planung zur Entfernung oder zum Statuswechsel betrachtet.

Allgemeine CA (Zweck) (Bemerkung) | Zeitplan | Abschaltkriterium (Alle aufgelisteten Kriterien müssen erfüllt sein, sonst kann der Schritt nicht ausgeführt werden) |

|---|---|---|

eGK-ALVI-CA (eGK, Kassen-Apps) (Authentisierung in Kassen-Apps, ePA-Aktensystem) | Obsolet - Es gab nie RSA CA's für ALVI und wurde direkt mit Einführung der ePA mit ECC umgesetzt. | Bereits erfüllt |

eGK-CA (elektronische Gesundheitskarte) (Authentisierung, Verschlüsselung, Signatur) |

| siehe: eGK |

HBA-CA (Heilberufsausweis) (Authentisierung, Verschlüsselung) | Schritt 1:

Schritt 2:

| siehe: HBA Nicht zum Quartalsende |

SMCB-CA (Institutionskarte SMC-B) (Authentisierung, Verschlüsselung, Signatur) | Schritt 1:

Schritt 2:

Schritt 3:

| siehe: SMC-B Nicht zum Quartalsende ECC-Only Kartenherausgabe gestartet |

KOMP-CA (Komponenten, gSMC-K, gSMC-KT, etc.) (Authentisierung von Konnektoren/Kartenterminals/Fachdiensten) | Schritt 1: Entfernen der OIDs für die jeweiligen Zertifikatstypen aus der TSL: Siehe Entfernen von Zertfikatstyp-OIDs Schritt 2: Entfernen der RSA KOMP-CA aus der TSL |

|

VPNK-CA (VPN-Konzentrator) (Authentisierung VPN-Zugangsdienst) | Entfernen der RSA VPNK-CA aus der TSL |

|

ECC-OCSP-Signaturen für RSA-Zertifikats-Prüfungen (eGK, SMC-B)

| Ab mit Übergangsfrist bis | OCSP-Responder umkonfigurieren, damit bei OCSP-Requests zu RSA-Zertifikaten die Responses mit ECC-Signern signiert werden. Zur Umstellung ist ein Übergangszeitraum vorgesehen. |

Entfernen von Zertifikatstyp-OIDs

oid | Zert. Typ | Komponente | Plandatum | Usecase | Kommentar |

|---|---|---|---|---|---|

| oid_hsk_sig | C.HSK.SIG | HSK | HSM-B | Aktuell in PU nicht in Verwendung Verwendung nach Spec. nur mit ECC | |

| oid_hsk_enc | C.HSK.ENC | HSK |

| HSM-B | Aktuell in PU nicht in Verwendung Verwendung nach Spec. nur mit ECC |

| oid_fd_aut | C.FD.AUT | Fachdienste |

| EPA-VAU/-VST/FDZ eRezept-VAU | RSA2048 aktuell in PU nicht in Verwendung |

| oid_fd_osig | C.FD.OSIG | Fachdienste |

| eRezept | RSA2048 aktuell in PU nicht in Verwendung |

| oid_nk_vpn | C.NK.VPN | Konnektor (gSMC-K) |

| IPSec Verbindung aufbauen | Sobald alle Konnektoren sich über ECC reregistriert haben, also mit Rollout-Abschluss von PTV6 |

| oid_vpnk_vpn_sis | C.VPNK.VPN-SIS | Konnektor (gSMC-K) |

| IPSec Verbindung aufbauen | Sobald alle Konnektoren sich über ECC reregistriert haben, also mit Rollout-Abschluss von PTV6 |

| oid_vpnk_vpn | C.VPNK.VPN | VPN-ZugD |

| IPSec Verbindung aufbauen | Sobald alle Konnektoren sich über ECC reregistriert haben, also mit Rollout-Abschluss von PTV6 |

| oid_cm_tls_c | C.CM.TLS-CS | KIM-Clientmodul |

| Client-Cert zum KIM-FD, und zum Konnektor | Sobald KIM CM auf V1.5.2-9 umgestiegen ist, werden vom FD ECC-Certs bezogen und die OID kann entfernt werden. |

| oid_fd_tls_c | C.FD.TLS-C | Alle FD, die als TLS-Clients fungieren |

| EPA-MGMT als Client eRezept-FD als Client (für EPA) Intermediär als Client KIM-FD als Client TSP-SMB-Schnittstelle | |

| oid_fd_tls_s | C.FD.TLS-S | Alle FD, die als TLS-Server fungieren |

| CMS EPA-AS/-MGMT/-VST/-FDZ eRezept-FD IDP Intermediär als Server KIM-FD TIGW-Zugangsmodul UFS VSDD | |

| oid_fd_sig | C.FD.SIG | Fachdienste |

| EPA-AS/-VAU eRezept-FD IDP / sekIDP TIM-FD VPNZ (RegServer) VZD Wanda | |

| oid_fd_enc | C.FD.ENC | Fachdienste |

| EPA-AS/-VAU/-VST/-FDZ eRezept-VAU Wanda | |

| oid_zd_tls_s | C.ZD.TLS-S | Zentrale Dienste |

| BDE (C.ZD.TLS-S.STAMP) KSR TSL-Dienst VPNZ VZD | |

| oid_zd_sig | C.ZD.SIG | Konnektor PS |

| Bestandsnetze.xml PoPP PoPP-Token | PoPP(-Token) sind nicht umgesetzt. Somit auch keine Verwendung mit RSA |

| oid_smkt_aut | C.SMKT.AUT | eHKT (gSMC-KT) |

| mTLS-Verbindung KT-Konnektor | Wenn keine gSMC-KT in der Version G2.0 mehr im Feld sind. |

| oid_sak_aut | C.SAK.AUT | Konnektor (gSMC-K) |

| mTLS-Verbindung KT-Konnektor | Wenn keine gSMC-KT in der Version G2.0 mehr im Feld sind. |

| oid_ak_aut | C.AK.AUT | Konnektor (gSMC-K) | Clientsystem TLS-Verbindung (AUT der gSMC-K) | siehe: PS-Abschaltung |

Filterung und Entfernung von Zertifikaten

| Maßnahme | Wo? | Was passiert, wann? | Wirkung |

|---|---|---|---|

| Filterung/Entfernung von HBA/SMC-B Zertifikaten aus dem Verzeichnisdienst. | VZD |

| RSA Zertifikate werden nicht mehr verwendet |

Sperren von Zertifikaten

| Maßnahme | Wo? | Was passiert, wann? | Wirkung |

|---|---|---|---|

| TSP QES | Durch Vorgaben der BNetzA in Abstimmung mit den TSPs | Es können nur noch ECC QES-Signaturen ausgestellt werden. Vergangene RSA Signaturen bleiben prüfbar. Siehe auch: HBA |

| TSP nonQES | Die Zertfikate werden als Massenauftrag gesperrt. Die Signaturzertifikate werden bei den TSPs zum Stichtag auf den Status "revoked" gesetzt. In diesem Status behalten vor dem Stichtag getätigte Signaturen ihre Gültigkeit. Ein Quartal nach "revoked" setzen der SMC-B CA | Das Sperren von EE-Zertifikate in der PU ist irreversibel. Es können nur noch ECC Zertfikate einer G2.1 verwendet werden. Siehe auch: SMC-B |

Abschaltung des RSA-TSL-Downloadpunkts

| Maßnahme | Wo? | Was passiert, wann? | Wirkung |

|---|---|---|---|

| Abschaltung des RSA-TSL-Downloadpunkts | TSL | Der Downloadpunkt für reine RSA-TSL wird deaktiviert. Komponenten können keine RSA-TSL mehr laden. | Es wird nur noch der ECC TSL Downloadpunkt verwendet. In der TU/RU ist die RSA TSL bereits seit mitte 2025 nicht mehr aktiv. Mit Tausch der restlichen RSA-only Personalisierten Konnektoren (Ende 25') in der PU wird die RSA TSL nicht mehr benötigt. |

Statuswechsel der QES CA's auf "withdrawn"

| Allgemeine CA (Zweck) (Bemerkung) | Was passiert, wann? | Wirkung |

|---|---|---|

| HBA-qCA (HBA, QES) (Qualifizierte elektronische Signatur) |

| Es lassen sich keine EEs QES RSA Zertfikate für HBAs ausstellen und somit können nur noch ECC only HBAs herausgegeben werden. |

ECC-Only Personalisierung

| Identitätsträger | Was passiert, wann? | Bemerkung |

|---|---|---|

| ECC-Only-HBA | Seit | Voraussetzung:

|

| ECC-Only-eGK | Ab mit Übergangsfrist bis | Ab dem können ECC only Karten herausgegeben werden, jedoch muss eine Umstellung bis spätestens erfolgen. Nach aktueller Planung ist die Umstellung auf PTV6 Konnektoren bis 30.06 abgeschlossen. |

| ECC-Only-SMC-B | Ab mit Übergangsfrist bis | Ab dem können ECC only Karten herausgegeben werden, jedoch muss eine Umstellung bis spätestens erfolgen. Nach aktueller Planung ist die Umstellung auf PTV6 Konnektoren bis 30.06 abgeschlossen. |

| ECC-Only-gSMC-KT | Ab mit Übergangsfrist bis | Ab dem können ECC only Karten herausgegeben werden, jedoch muss eine Umstellung bis spätestens erfolgen. Nach aktueller Planung ist die Umstellung auf PTV6 Konnektoren bis 30.06 abgeschlossen. |

| ECC-Only-gSMC-K | Ende der dual-Personalisierung der gSMC-K spätestens zum | Nach aktueller Planung wird es keine ECC-Only-gSMC-K Karte geben. Es werden von den EBK Herstellern im Vorfeld genügend dualpersonalisierte gSMC-K produziert, um ggf. ausreichend neue EBK bis zum EBK-Phaseout Ende 2030 zu produzieren. |

| ECC-Only-SM-B im HSM des HSK | Ab Start (vrsl. Q2 2026) | Mit erstem Inverkehrbringen des HSM-B (Rollout nach Zulassung) werden alle SM-B Identitäten ECC-only sein. Eine Migration im Verhalten eines HSM-B/TSP ist daher nicht erforderlich. Das HSM-B wird durch die verschiedenen Hersteller über den Verlauf Q2, Q3 2026 im Feld verfügbar sein. |

| ECC-Only-gSM-K im HSM des HSK | Ab | Abhängigkeit zum Austausch der G2.0 gSMC-KT im Feld HSKs müssen sich bis dahin funktional qualifizieren, dass sie mit lediglich ECC-gSM-K Identitäten fehlerfrei zurechtkommen. Die TSPen werden entsprechend instruiert, um CSRs ab diesem Zeitpunkt mit ECC-Only durchzusetzen indem duale CSRs abzulehnen sind. |

| ECC-Only-HSM des Basis-Consumer | Ab mit Übergangsfrist bis | Basis-Consumer haben bisher SM-B Identitäten im HSM dual-personalisiert. Es konnte mit den Basis-Consumer Herstellern im Vorfeld abgestimmt werden, dass die Consumer ECC-Only-fähig dahingehend sind und jede anfallende Neu-Personalisierung ab lediglich ECC-Only durchgeführt wird. Die TSPs werden RSA CSRs spätestens ablehnen. Ab dem können HSMs für Basis Consumer ECC-only personalisiert werden, jedoch muss eine Umstellung bis spätestens erfolgen. |

Außerbetriebnahme in der TU und RU

Planungsstand

In der TU ist bereits seit der finale Migrationszustand so umgesetzt, wie er für die PU nach Durchführung aller einzelnen Migrationsschritte vorgesehen ist.

Für die RU ist die finale Außerbetriebnahme zum gleichen Zeitpunkt wie die Migration in der PU vorgesehen. Davor werden die Migrationsschritte in der RU im Rahmen der ECC-Testwochen gemäß folgendem Zeitplan durchgeführt.

Besonderheit in den Umgebungen RU und TU

Sig-Algo in den OCSP-Responses der RSA-EEs

Der TI-OCSP von RU/TU beauskunftet RSA-EEs signiert mit ECC für eGK, SMC-B und nonQES Zertifikate des HBA dauerhaft bereits ab dem 27.04.2026. In der PU ist die Signatur mit ECC ab dem 01.10.2026 vorgesehen.

Abkürzungsverzeichnis

| Kürzel | Erläuterung |

|---|---|

| AUT | Authentication |

| BNetzA | Bundesnetzagentur |

| BNetzA-VL | Vertrauensliste (TSL) der Bundesnetzagentur |

| BSI | Bundesamt für Sicherheit in der Informationstechnik |

| CRL | Certificate Revocation List |

| DVO | Dienstleister vor Ort |

| eAU | Elektronische Arbeitsunfähigkeitsbescheinigung |

| ECC | Elliptic Curve Cryptography |

| ECDSA | Elliptic Curve Digital Signature Algorithm |

| EE-Zertifikat | End-Entity-Zertifikat |

eGK | Elektronische Gesundheitskarte |

| ePA | Elektronische Patientenakte |

| gSMC-K | Smartcard zur Identifikation und Authentisierung des Konnektors |

| gSMC-KT | Smartcard zur Identifikation und Authentisierung des Kartenterminals |

| HBA | Heilberufsausweis |

| IDP | Identity Provider |

| KIM | Kommunikationsdienst im Medizinwesen |

| KOM-LE | Früherer Name für KIM (Kommunikation im Medizinwesen) |

| KSR | Konfigurations- und Software-Repository |

| LE | Leistungserbringer |

| LEI | Leistungserbringerinstitution |

| NFD | Notfalldatensatz |

| OCSP | Online Certificate Status Protocol |

| PKI | Public Key Infrastructure |

| PS | Primärsystem |

| PTV | Produkttypversion |

| PU | Produktivumgebung |

| PVS | Praxisverwaltungssystem |

| QES | Qualifizierte elektronische Signatur |

| RSA | (Rivest–Shamir–Adleman) ist ein asymmetrisches kryptographisches Verfahren |

| RU | Referenzumgebung |

| SigD | Signaturdienst |

| SMC-B | Sicherheitsmodul Card Typ B |

| TI | Telematikinfrastruktur |

| TI-M | TI-Messenger |

| TLS | Transport Layer Security |

| TSL | Trust-service Status List |

| TU | Testumgebung |

| VPNK | VPN-Konzentrator |

| VSDD | Versichertenstammdatendienst |

| VSDM | Versichertenstammdatenmanagement |

| VZD | Verzeichnisdienst |

| WANDA | Weitere Anwendungen für den Datenaustausch in der Telematikinfrastruktur |

Wir freuen uns jederzeit über Hinweise und Feedback, um dieses Dokument aktuell und so zielführend wie möglich zu halten!

Anfragen zur RSA/ECC-Migration (gern auch über "Meldung" als vereinfachter Workflow ohne Rückantwort)